728x90

반응형

이메일을 확인하던 중에 발견한 은행 해킹을 목적으로 하는 악성코드에 관해 잠시 이야기 하겠습니다.

이 내용은 국내 은행이 아닌 미국에 소재하고 있는 Colonial Bank를 목표로 제작된 악성코드로 추정됩니다.

이메일에서 제공하는 다운로드 링크를 이용하여 접근해 보았습니다.

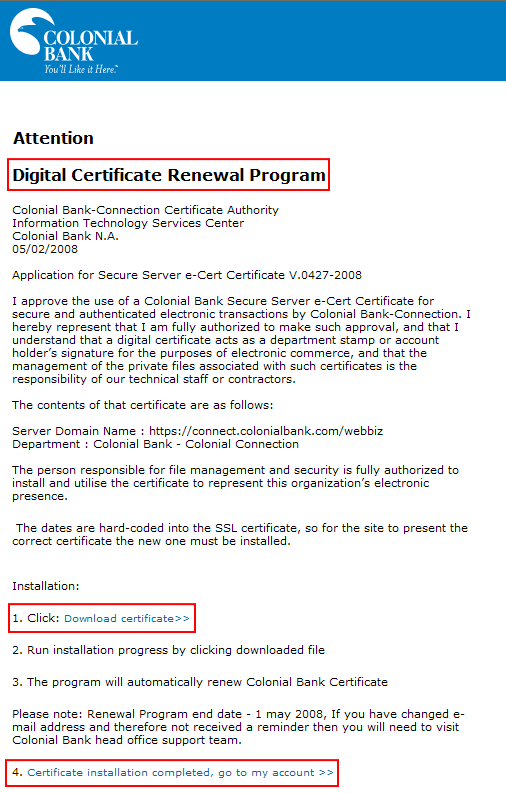

Colonial Bank 은행의 새로운 업데이트 보안 프로그램에 대한 설치 안내가 제공되고 있습니다.

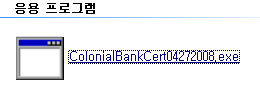

1번 항목의 증명서를 다운로드하면 현재 테스트에서는 파일이 깨진 상태로 다운로드가 되어서 어떤 작동을 하는지 그리고 보안업체의 진단 상황에 대해서는 알 수 없었습니다.

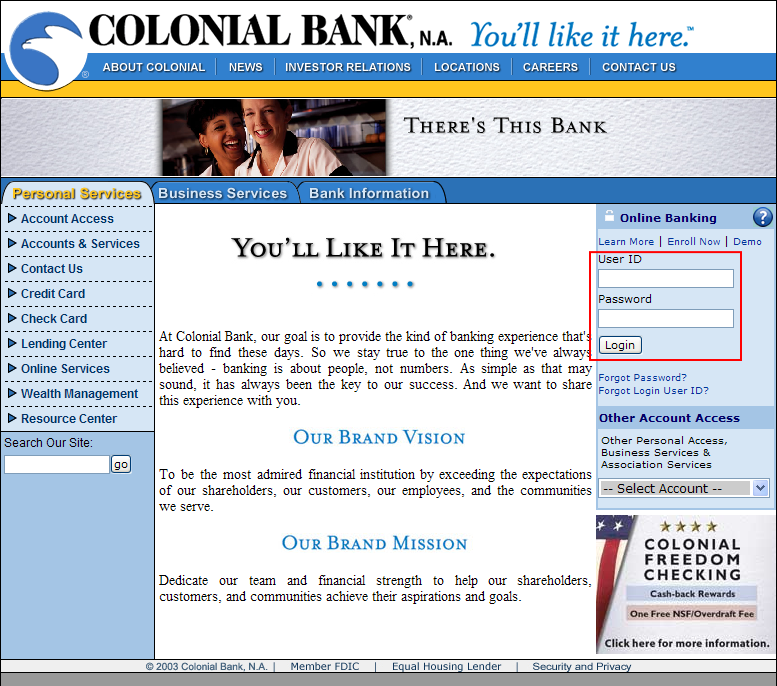

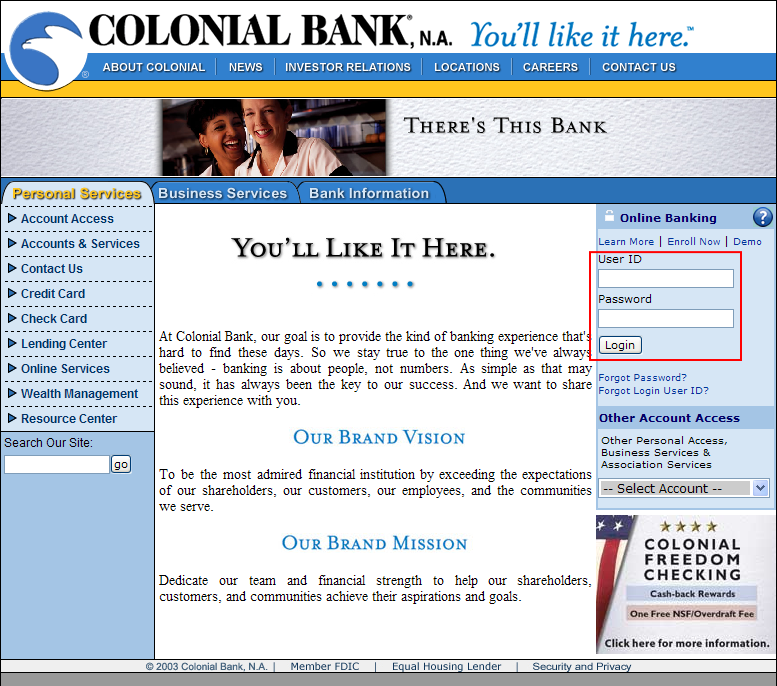

해당 프로그램을 설치하고 4번 항목의 자신의 은행 계정에 접근을 유도하는 링크를 통해 은행에 로그인을 하도록 유도합니다.

아마 원리는 설치한 파일을 통해 은행 로그인을 할 경우 계정에 대한 각종 아이디와 비밀번호 등이 외부로 유출할 수 있게 구성된 파일로 보입니다.

언제나 은행권과 보안업체에서 주의를 시키는 이메일을 통한 해당 사이트의 링크 이용은 금전적 이용에 있어서 절대로 피해야 하는 금기시되는 사항입니다.

해당 이메일의 경우에도 보안 프로그램을 다운로드하는 링크를 클릭할 경우 실제는 해당 은행 사이트가 아닌 다른 악성코드 제작자가 만들어 놓은 곳으로 이동하는 것을 알 수 있습니다.

아직 국내 은행을 목표로 하는 경우에 대해서는 이렇게 공개된 부분이 없지만, 해외에서는 은행권을 목표로 하는 수많은 악성코드가 존재합니다.

금전과 관련된 사이트 이용을 할 경우에는 반드시 주소창에 해당 사이트 주소를 수동으로 치고 들어가는 습관도 하나의 자신만의 보안정책으로 습관화 하는 것이 좋으리라 봅니다.

이 내용은 국내 은행이 아닌 미국에 소재하고 있는 Colonial Bank를 목표로 제작된 악성코드로 추정됩니다.

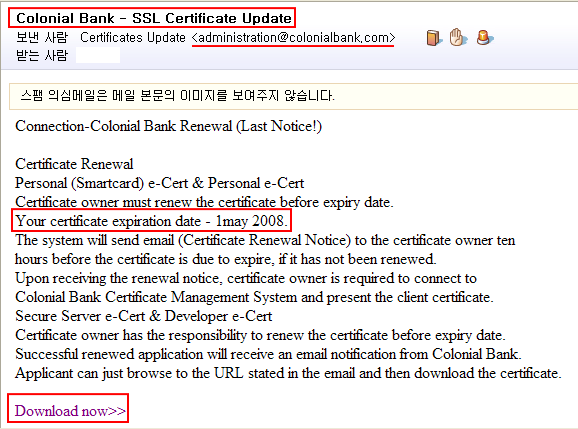

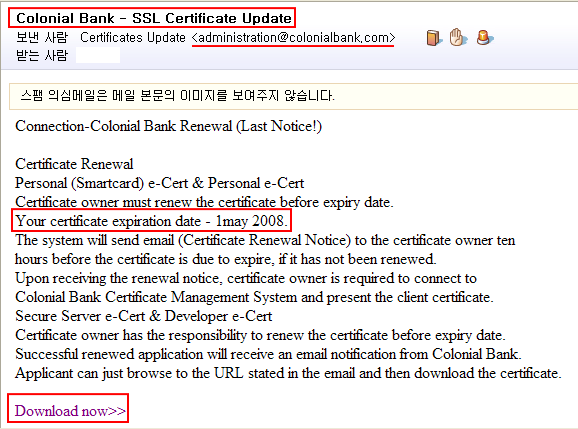

이메일 제목 : Colonial Bank - SSL Certificate Update

해당 이메일은 Colonial Bank을 이용하는데 사용되는 사용자의 보안 증명서가 2008년 5월 1일자로 만료가 되었으니 새롭게 갱신을 하도록 안내를 하며, 다운로드 링크를 제공하고 있습니다.

해당 이메일의 발송 주소를 보면 마치 Colonial Bank 관리자가 보낸 것처럼 잘 위장하고 있습니다.

해당 이메일은 Colonial Bank을 이용하는데 사용되는 사용자의 보안 증명서가 2008년 5월 1일자로 만료가 되었으니 새롭게 갱신을 하도록 안내를 하며, 다운로드 링크를 제공하고 있습니다.

해당 이메일의 발송 주소를 보면 마치 Colonial Bank 관리자가 보낸 것처럼 잘 위장하고 있습니다.

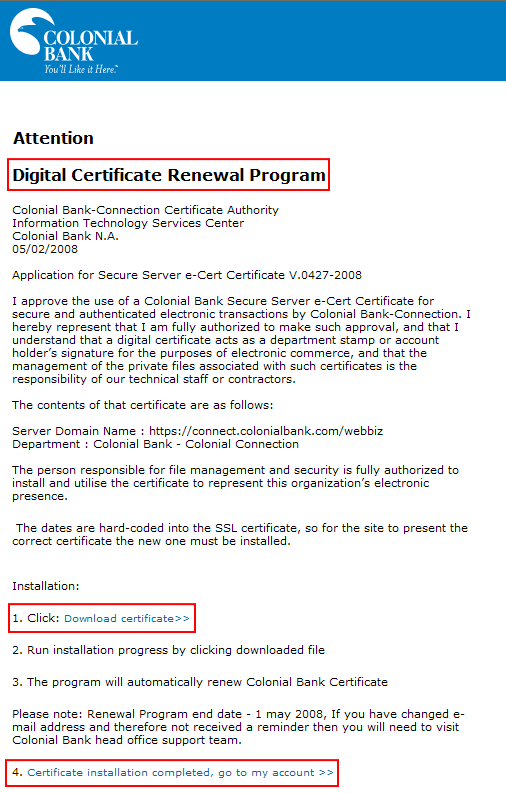

이메일에서 제공하는 다운로드 링크를 이용하여 접근해 보았습니다.

Colonial Bank 은행의 새로운 업데이트 보안 프로그램에 대한 설치 안내가 제공되고 있습니다.

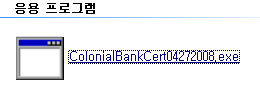

1번 항목의 증명서를 다운로드하면 현재 테스트에서는 파일이 깨진 상태로 다운로드가 되어서 어떤 작동을 하는지 그리고 보안업체의 진단 상황에 대해서는 알 수 없었습니다.

해당 프로그램을 설치하고 4번 항목의 자신의 은행 계정에 접근을 유도하는 링크를 통해 은행에 로그인을 하도록 유도합니다.

아마 원리는 설치한 파일을 통해 은행 로그인을 할 경우 계정에 대한 각종 아이디와 비밀번호 등이 외부로 유출할 수 있게 구성된 파일로 보입니다.

언제나 은행권과 보안업체에서 주의를 시키는 이메일을 통한 해당 사이트의 링크 이용은 금전적 이용에 있어서 절대로 피해야 하는 금기시되는 사항입니다.

해당 이메일의 경우에도 보안 프로그램을 다운로드하는 링크를 클릭할 경우 실제는 해당 은행 사이트가 아닌 다른 악성코드 제작자가 만들어 놓은 곳으로 이동하는 것을 알 수 있습니다.

이메일 제공 링크 - 일부 항목 차단 : http://xxxxxxx.colonialbank.secureserv..colonialbanks.org/xxxxx.htm

실제 Colonial Bank 은행 사이트 : http://www.colonialbank.com/

실제 사이트 주소를 보면 .com 이지만, 이메일에서 제공하는 링크의 일부는 .org 도메인으로 구성되어 있는 것을 통해 변질된 사이트임을 알 수 있습니다.

실제 Colonial Bank 은행 사이트 : http://www.colonialbank.com/

실제 사이트 주소를 보면 .com 이지만, 이메일에서 제공하는 링크의 일부는 .org 도메인으로 구성되어 있는 것을 통해 변질된 사이트임을 알 수 있습니다.

아직 국내 은행을 목표로 하는 경우에 대해서는 이렇게 공개된 부분이 없지만, 해외에서는 은행권을 목표로 하는 수많은 악성코드가 존재합니다.

금전과 관련된 사이트 이용을 할 경우에는 반드시 주소창에 해당 사이트 주소를 수동으로 치고 들어가는 습관도 하나의 자신만의 보안정책으로 습관화 하는 것이 좋으리라 봅니다.

728x90

반응형