728x90

반응형

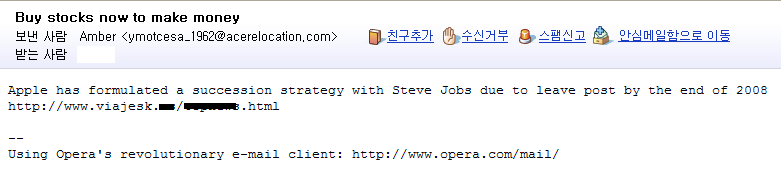

최근 해외 이메일을 통해 웜(Worm)이 활발하게 유포되고 있는 것으로 보입니다.

위와 같이 특정 유명인의 이름을 내세워 악의적으로 만들어진 인터넷 주소로 접속을 하게 만들어 악성코드를 다운로드 시키는 형태입니다.

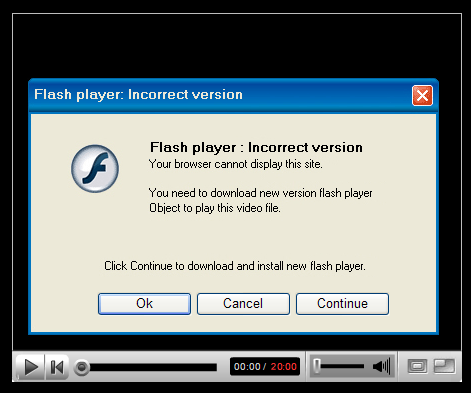

특히 이전과 달라진 부분은 이전에는 특정 동영상을 위해 해당 사이트에서 제공하는 코덱류를 설치하게 한다면 이번의 경우에는 위와 같이 사용자에게 매우 친근한 Flash Player 아이콘을 내세워 올바르지 않은 버전이므로 업데이트를 하도록 유도하고 있습니다.

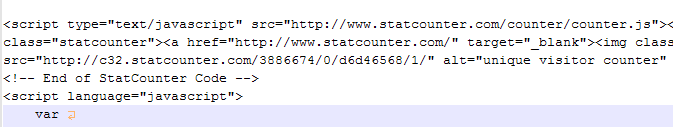

또한 악성코드 유포자가 실제 악성코드가 어느 정도 유포되는지 카운트(Counter)를 하면서 확산 정도를 파악하는 것을 확인할 수 있습니다.

실제 해당 웹사이트 접속을 하면 다음과 같은 악성코드를 다운로드 합니다.

[00.html]

Antivirus Version Last Update Result

AhnLab-V3 2008.7.26.0 2008.07.25 -

AntiVir 7.8.1.12 2008.07.25 -

Authentium 5.1.0.4 2008.07.26 JS/Psyme.HO

Avast 4.8.1195.0 2008.07.25 -

AVG 8.0.0.130 2008.07.25 -

BitDefender 7.2 2008.07.26 -

CAT-QuickHeal 9.50 2008.07.25 -

ClamAV 0.93.1 2008.07.26 -

DrWeb 4.44.0.09170 2008.07.26 -

eSafe 7.0.17.0 2008.07.24 -

eTrust-Vet 31.6.5983 2008.07.26 -

Ewido 4.0 2008.07.26 -

F-Prot 4.4.4.56 2008.07.25 -

F-Secure 7.60.13501.0 2008.07.26 Trojan-Downloader.JS.Agent.cfc

Fortinet 3.14.0.0 2008.07.26 -

GData 2.0.7306.1023 2008.07.26 Trojan-Downloader.JS.Agent.cfc

Ikarus T3.1.1.34.0 2008.07.26 -

Kaspersky 7.0.0.125 2008.07.26 Trojan-Downloader.JS.Agent.cfc

McAfee 5347 2008.07.25 VBS/Psyme

Microsoft 1.3704 2008.07.26 -

NOD32v2 3300 2008.07.25 -

Norman 5.80.02 2008.07.25 -

Panda 9.0.0.4 2008.07.26 -

PCTools 4.4.2.0 2008.07.26 -

Prevx1 V2 2008.07.26 -

Rising 20.54.52.00 2008.07.26 -

Sophos 4.31.0 2008.07.26 JS/Dloadr-BOM

Sunbelt 3.1.1536.1 2008.07.25 -

Symantec 10 2008.07.26 -

TheHacker 6.2.96.389 2008.07.25 -

TrendMicro 8.700.0.1004 2008.07.26 -

VBA32 3.12.8.1 2008.07.26 -

ViRobot 2008.7.26.1311 2008.07.26 -

VirusBuster 4.5.11.0 2008.07.26 -

Webwasher-Gateway 6.6.2 2008.07.26 -

Additional information

File size: 3059 bytes

MD5...: e416bdcb0070748c92dfdbbc8245c7bc

SHA1..: 1c7b0036e42fd99f4cba699336865af89b37c0cf

AhnLab-V3 2008.7.26.0 2008.07.25 -

AntiVir 7.8.1.12 2008.07.25 -

Authentium 5.1.0.4 2008.07.26 JS/Psyme.HO

Avast 4.8.1195.0 2008.07.25 -

AVG 8.0.0.130 2008.07.25 -

BitDefender 7.2 2008.07.26 -

CAT-QuickHeal 9.50 2008.07.25 -

ClamAV 0.93.1 2008.07.26 -

DrWeb 4.44.0.09170 2008.07.26 -

eSafe 7.0.17.0 2008.07.24 -

eTrust-Vet 31.6.5983 2008.07.26 -

Ewido 4.0 2008.07.26 -

F-Prot 4.4.4.56 2008.07.25 -

F-Secure 7.60.13501.0 2008.07.26 Trojan-Downloader.JS.Agent.cfc

Fortinet 3.14.0.0 2008.07.26 -

GData 2.0.7306.1023 2008.07.26 Trojan-Downloader.JS.Agent.cfc

Ikarus T3.1.1.34.0 2008.07.26 -

Kaspersky 7.0.0.125 2008.07.26 Trojan-Downloader.JS.Agent.cfc

McAfee 5347 2008.07.25 VBS/Psyme

Microsoft 1.3704 2008.07.26 -

NOD32v2 3300 2008.07.25 -

Norman 5.80.02 2008.07.25 -

Panda 9.0.0.4 2008.07.26 -

PCTools 4.4.2.0 2008.07.26 -

Prevx1 V2 2008.07.26 -

Rising 20.54.52.00 2008.07.26 -

Sophos 4.31.0 2008.07.26 JS/Dloadr-BOM

Sunbelt 3.1.1536.1 2008.07.25 -

Symantec 10 2008.07.26 -

TheHacker 6.2.96.389 2008.07.25 -

TrendMicro 8.700.0.1004 2008.07.26 -

VBA32 3.12.8.1 2008.07.26 -

ViRobot 2008.7.26.1311 2008.07.26 -

VirusBuster 4.5.11.0 2008.07.26 -

Webwasher-Gateway 6.6.2 2008.07.26 -

Additional information

File size: 3059 bytes

MD5...: e416bdcb0070748c92dfdbbc8245c7bc

SHA1..: 1c7b0036e42fd99f4cba699336865af89b37c0cf

사이트에서 유포되는 Flash Player 업데이트 파일로 위장한 파일의 분석 내용은 다음과 같습니다.

[flashupdate.exe]

Antivirus Version Last Update Result

AhnLab-V3 2008.7.26.0 2008.07.25 -

AntiVir 7.8.1.12 2008.07.25 TR/Crypt.XPACK.Gen

Authentium 5.1.0.4 2008.07.26 -

Avast 4.8.1195.0 2008.07.25 -

AVG 8.0.0.130 2008.07.25 I-Worm/Nuwar.V

BitDefender 7.2 2008.07.26 -

CAT-QuickHeal 9.50 2008.07.25 (Suspicious) - DNAScan

ClamAV 0.93.1 2008.07.26 -

DrWeb 4.44.0.09170 2008.07.26 -

eSafe 7.0.17.0 2008.07.24 Suspicious File

eTrust-Vet 31.6.5983 2008.07.26 Win32/Collet!generic

Ewido 4.0 2008.07.26 -

F-Prot 4.4.4.56 2008.07.25 -

F-Secure 7.60.13501.0 2008.07.26 -

Fortinet 3.14.0.0 2008.07.26 W32/PolyZlob!tr.dldr

GData 2.0.7306.1023 2008.07.26 Trojan-Downloader.Win32.Exchanger.hk

Ikarus T3.1.1.34.0 2008.07.26 Trojan-Downloader.Win32.Exchanger.hk

Kaspersky 7.0.0.125 2008.07.26 Trojan-Downloader.Win32.Exchanger.hk

McAfee 5347 2008.07.25 -

Microsoft 1.3704 2008.07.26 -

NOD32v2 3300 2008.07.25 -

Norman 5.80.02 2008.07.25 -

Panda 9.0.0.4 2008.07.26 -

PCTools 4.4.2.0 2008.07.26 -

Prevx1 V2 2008.07.26 -

Rising 20.54.52.00 2008.07.26 -

Sophos 4.31.0 2008.07.26 Mal/EncPk-DA

Sunbelt 3.1.1536.1 2008.07.25 -

Symantec 10 2008.07.26 -

TheHacker 6.2.96.389 2008.07.25 -

TrendMicro 8.700.0.1004 2008.07.26 -

VBA32 3.12.8.1 2008.07.26 suspected of MalwareScope.Worm.Nuwar-Glowa.1 (paranoid heuristics)

ViRobot 2008.7.26.1311 2008.07.26 -

VirusBuster 4.5.11.0 2008.07.26 Trojan.DL.Exchanger.BP

Webwasher-Gateway 6.6.2 2008.07.26 Trojan.Crypt.XPACK.Gen

Additional information

File size: 78848 bytes

MD5...: c81b29a3662b6083e3590939b6793bb8

SHA1..: d513275c276840cb528ce11dd228eae46a74b4b4

AhnLab-V3 2008.7.26.0 2008.07.25 -

AntiVir 7.8.1.12 2008.07.25 TR/Crypt.XPACK.Gen

Authentium 5.1.0.4 2008.07.26 -

Avast 4.8.1195.0 2008.07.25 -

AVG 8.0.0.130 2008.07.25 I-Worm/Nuwar.V

BitDefender 7.2 2008.07.26 -

CAT-QuickHeal 9.50 2008.07.25 (Suspicious) - DNAScan

ClamAV 0.93.1 2008.07.26 -

DrWeb 4.44.0.09170 2008.07.26 -

eSafe 7.0.17.0 2008.07.24 Suspicious File

eTrust-Vet 31.6.5983 2008.07.26 Win32/Collet!generic

Ewido 4.0 2008.07.26 -

F-Prot 4.4.4.56 2008.07.25 -

F-Secure 7.60.13501.0 2008.07.26 -

Fortinet 3.14.0.0 2008.07.26 W32/PolyZlob!tr.dldr

GData 2.0.7306.1023 2008.07.26 Trojan-Downloader.Win32.Exchanger.hk

Ikarus T3.1.1.34.0 2008.07.26 Trojan-Downloader.Win32.Exchanger.hk

Kaspersky 7.0.0.125 2008.07.26 Trojan-Downloader.Win32.Exchanger.hk

McAfee 5347 2008.07.25 -

Microsoft 1.3704 2008.07.26 -

NOD32v2 3300 2008.07.25 -

Norman 5.80.02 2008.07.25 -

Panda 9.0.0.4 2008.07.26 -

PCTools 4.4.2.0 2008.07.26 -

Prevx1 V2 2008.07.26 -

Rising 20.54.52.00 2008.07.26 -

Sophos 4.31.0 2008.07.26 Mal/EncPk-DA

Sunbelt 3.1.1536.1 2008.07.25 -

Symantec 10 2008.07.26 -

TheHacker 6.2.96.389 2008.07.25 -

TrendMicro 8.700.0.1004 2008.07.26 -

VBA32 3.12.8.1 2008.07.26 suspected of MalwareScope.Worm.Nuwar-Glowa.1 (paranoid heuristics)

ViRobot 2008.7.26.1311 2008.07.26 -

VirusBuster 4.5.11.0 2008.07.26 Trojan.DL.Exchanger.BP

Webwasher-Gateway 6.6.2 2008.07.26 Trojan.Crypt.XPACK.Gen

Additional information

File size: 78848 bytes

MD5...: c81b29a3662b6083e3590939b6793bb8

SHA1..: d513275c276840cb528ce11dd228eae46a74b4b4

1. 파일 생성

%System%\CbEvtSvc.exe

2. 프로세서 생성

CbEvtSvc.exe - %System%\cbevtsvc.exe

3. 서비스 생성

CbEvtSvc - "Running" - %System%\CbEvtSvc.exe -k netsvcs

4. 레지스트리 생성

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_CBEVTSVC

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_CBEVTSVC\0000

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_CBEVTSVC\0000\Control

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\CbEvtSvc

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\CbEvtSvc\Security

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\CbEvtSvc\Enum

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_CBEVTSVC

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_CBEVTSVC\0000

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_CBEVTSVC\0000\Control

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CbEvtSvc

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CbEvtSvc\Security

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CbEvtSvc\Enum

5. 레지스트리 수정

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\ServiceCurrent

- (Default) = 0x0000000B

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ServiceCurrent

- (Default) = 0x0000000B

6. Port 개방

1034 - TCP - CbEvtSvc.exe (%System%\CbEvtSvc.exe)

7. 원격 호스트 연결

72.9.98.234 : 443 - outbound 트래픽 생성

%System%\CbEvtSvc.exe

2. 프로세서 생성

CbEvtSvc.exe - %System%\cbevtsvc.exe

3. 서비스 생성

CbEvtSvc - "Running" - %System%\CbEvtSvc.exe -k netsvcs

4. 레지스트리 생성

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_CBEVTSVC

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_CBEVTSVC\0000

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_CBEVTSVC\0000\Control

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\CbEvtSvc

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\CbEvtSvc\Security

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\CbEvtSvc\Enum

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_CBEVTSVC

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_CBEVTSVC\0000

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_CBEVTSVC\0000\Control

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CbEvtSvc

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CbEvtSvc\Security

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CbEvtSvc\Enum

5. 레지스트리 수정

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\ServiceCurrent

- (Default) = 0x0000000B

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ServiceCurrent

- (Default) = 0x0000000B

6. Port 개방

1034 - TCP - CbEvtSvc.exe (%System%\CbEvtSvc.exe)

7. 원격 호스트 연결

72.9.98.234 : 443 - outbound 트래픽 생성

해당 악성코드는 감염된 컴퓨터를 원격으로 조정하여 추가적인 악의적 행위와 컴퓨터의 정보를 외부로 유출할 수 있는 위험성을 가지고 있습니다.

최근 안젤리나 졸리와 같은 여배우 사진 또는 동영상 등 유명인을 거론하는 이메일에서 제공하는 링크를 통해 웹사이트에 접근하는 일이 없도록 주의하시기 바랍니다.

728x90

반응형