최근 마이크로소프트(Microsoft)에서 제공하는 Internet Explorer 웹 브라우저의 패치되지 않은 CVE-2020-0674 제로데이(0-Day) 취약점을 이용하여 제한된 표적 공격이 이루어지고 있음을 Google Threat Analysis Group과 중국의 Qhihoo 360 보안 업체를 통해 보고되었다는 소식입니다.

이에 따라 마이크로소프트 업체에서는 보안 패치가 배포하기 이전까지 긴급하게 임시 대응책으로 문제가 되는 Jscript9.dll 파일이 해당 취약점의 영향을 받지 않도록 할 수 있는 방법을 공개하였습니다.

■ CVE-2020-0674 : Internet Explorer 웹 브라우저의 메모리 손상 취약점을 이용한 원격 코드 실행 문제

☞ 영향을 받는 버전 : Internet Explorer 9, Internet Explorer 10, Internet Explorer 11

Internet Explorer 웹 브라우저에서 스크립팅 엔진이 메모리에서 객체를 처리하는 방식에서 원격 코드 실행 취약점이 존재합니다.

이 취약점은 공격자가 현재 사용자 상황에서 임의의 코드 실행을 하는 방식으로 메모리를 손상시킬 수 있습니다.

취약점 악용에 성공한 공격자는 현재 사용자처럼 동일한 사용자 권한을 획득할 수 있습니다.

만약 현재 사용자가 관리자 권한으로 로그온하였다면 이 취약점 악용에 성공한 공격자는 영향을 받는 시스템을 통제할 수 있습니다. 그리고나서 공격자는 프로그램 설치, 데이터 보기/변경/삭제 또는 전체 사용자 권한을 가진 새로운 계정을 생성할 수 있습니다.

웹 기반 공격 시나리오에서 공격자는 Internet Explorer 웹 브라우저를 통해 취약점을 악용하도록 특수하게 조작된 웹 사이트를 호스팅한 후 예를 들어 이메일을 발송하여 사용자가 웹 사이트를 보도록 유도할 수 있습니다.

차후 정식 보안 패치가 제공될 때까지 Internet Explorer 웹 브라우저 사용 환경에서는 다음과 같은 방식으로 문제를 해결하시기 바랍니다.

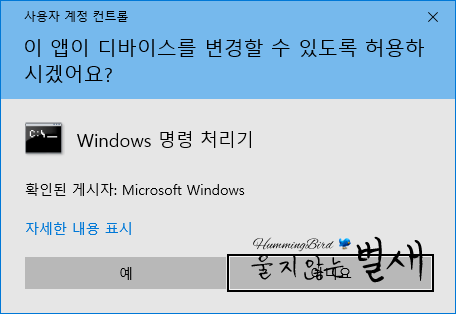

(1) 명령 프롬프트(cmd.exe)를 관리자 권한으로 실행합니다.

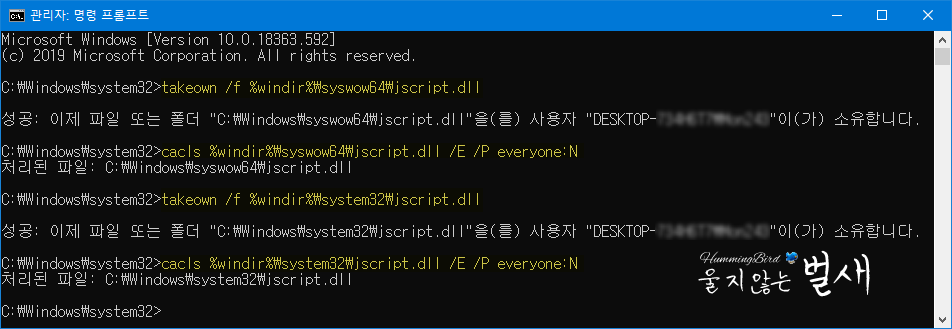

(2) 실행된 명령 프롬프트 창에 다음과 같은 명령어를 입력하시기 바랍니다. 단, 32 / 64비트 환경마다 명령어가 다르므로 시스템 환경에 맞게 입력하시기 바랍니다.

<32 비트 운영 체제 환경>

takeown /f %windir%\system32\jscript.dll

cacls %windir%\system32\jscript.dll /E /P everyone:N

<64비트 운영 체제 환경>

takeown /f %windir%\syswow64\jscript.dll

cacls %windir%\syswow64\jscript.dll /E /P everyone:N

takeown /f %windir%\system32\jscript.dll

cacls %windir%\system32\jscript.dll /E /P everyone:N

위와 같은 명령어 처리를 통해 CVE-2020-0674 제로데이 취약점 코드로부터 시스템을 보호할 수 있으며, 차후 Windows 업데이트 기능을 통해 공식 보안 패치를 설치하실 때에는 사전에 다음의 명령어를 입력하여 앞서 추가한 제한을 해제하시고 보안 패치를 설치하시기 바랍니다.

<32비트 운영 체제 환경>

cacls %windir%\system32\jscript.dll /E /R everyone

<64비트 운영 체제 환경>

cacls %windir%\system32\jscript.dll /E /R everyone

cacls %windir%\syswow64\jscript.dll /E /R everyone

참고로 Windows 7 운영 체제의 경우 2020년 1월 정기 보안 업데이트를 통해 더 이상의 보안 패치를 제공하지 않으므로 해당 취약점에 대한 보안 패치를 제공하지 않을 것으로 보이므로 Windows 10 운영 체제로 빠르게 업그레이드를 하시기 바랍니다.