웹 사이트에서 다운로드한 파일이 .iso 가상 이미지 파일인 경우 내부에 존재하는 파일을 실행하여 악성코드 감염이 이루어질 수 있는 부분에 대해 소개한 적이 있었습니다.

▷ KMSPico 정품 인증툴 설치 시 추가되는 가상 화폐 채굴 기능 주의 (2017.12.24)

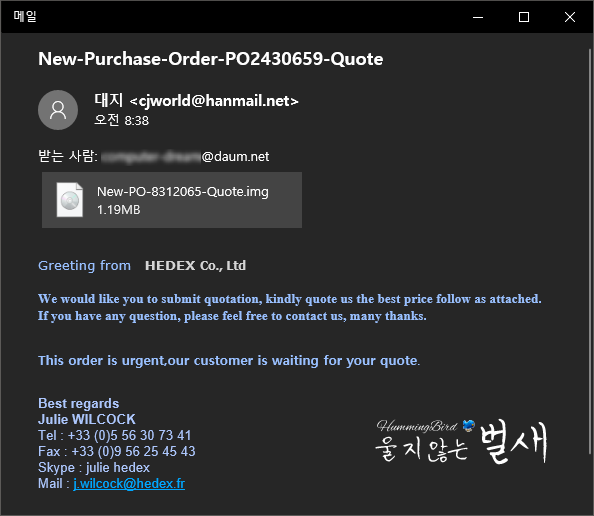

이후 가상 이미지 파일(.iso 또는 .img)로 제작된 파일을 유포하여 감염을 시키는 사례가 지속적으로 알려졌는데 최근 한메일 계정을 통해 견적 관련 메일로 위장한 메일에 첨부된 가상 이미지 파일이 발견되어 간단하게 살펴보도록 하겠습니다.

"New-Purchase-Order-PO2430659-Quote" 제목으로 수신된 메일에서는 첨부된 가격 견적과 관련된 첨부 파일을 열어보도록 유도하고 있습니다.

New-PO-8312065-Quote.img 첨부 파일(SHA-1 : 0f04c944f0604403f3ef42c9b5ed48a7a8f967b4 - Kaspersky : Trojan.Win32.Vebzenpak.lso)을 확인해보면 일반적인 압축 포맷이 아닌 IMG 가상 이미지 파일로 제작된 것을 알 수 있습니다.

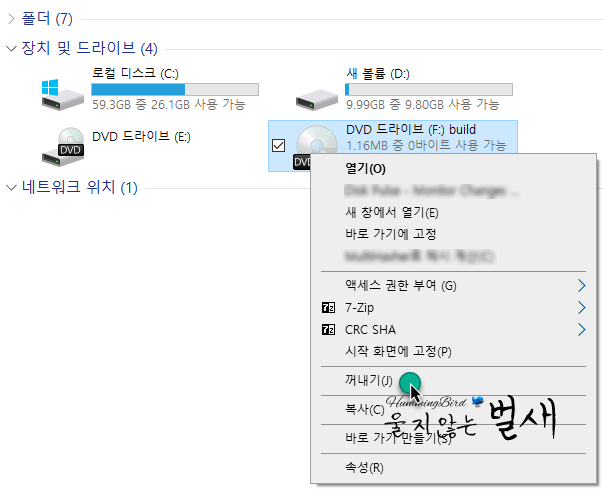

Windows 운영 체제에서는 기본적으로 ISO, IMG 가상 이미지 파일을 실행할 경우 자체적으로 DVD 드라이브를 생성하여 마운트가 이루어진 모습을 확인할 수 있습니다.

마운트된 DVD 드라이브에는 New-PO-8312065-Quote.exe 파일(SHA-1 : 740b66b1e78eeacc40498e35f4f79224727893b1 - ESET :

Win32/TrojanDownloader.Agent.FCK)이 포함되어 있는 것을 확인할 수 있으며, 사용자가 부주의하게 해당 파일을 실행할 경우 추가적인 악성 파일 다운로드를 통해 감염이 이루어질 것으로 보입니다. 참고로 해당 파일은 분석 방해 목적으로 가상 환경 등의 조건을 체크하여 실행 여부를 결정합니다.

사용자가 메일 첨부 파일을 다운로드하여 IMG 가상 이미지 파일을 클릭하였다가 실행 파일임을 확인하여 삭제를 시도할 경우 "파일이 System에서 열려 있으므로 이 작업을 완료할 수 없습니다." 메시지 창이 생성될 수 있습니다.

이런 경우에는 우선 마운트된 DVD 드라이브를 찾아 마우스 우클릭을 통해 "꺼내기" 메뉴를 실행하여 가상 이미지를 제거한 후 .img 가상 이미지 파일을 찾아 삭제를 진행하는 방식을 이용하시기 바랍니다.

이번 유포 사례와 같이 기존의 압축 파일(.zip, .rar 등)의 경우 백신 탐지 위험성을 고려하여 가상 이미지 파일 형태로 변환하여 유포가 진행되는 경우도 존재하므로 메일 첨부 파일을 확인할 때에는 반드시 최종 파일 확장명이 무엇인지 확인하여 의심스러운 파일은 실행하지 않도록 각별히 주의하시기 바랍니다.