2020년 10월 14일(한국 시간 기준) 배포된 마이크로소프트(Microsoft) 정기 보안 업데이트에서 주목할 2가지 긴급 패치와 Adobe Flash Player 플러그인에서 발견된 코드 실행 취약점에 대해 살펴보도록 하겠습니다.

1. CVE-2020-16898 : Windows TCP/IP 원격 코드 실행 취약점

■ 영향을 받는 운영 체제(OS) 버전 : Windows 10, Windows Server 2019

Windows TCP/IP 스택이 ICMPv6 라우터 광고 패킷을 부적절하게 처리할 때 원격 코드 실행 취약점이 존재합니다. 이 취약점 악용에 성공한 공격자는 표적 서버나 클라이언트에서 코드를 실행할 수 있는 능력을 얻을 수 있습니다.

이 취약점을 악용하기 위해서는 공격자는 특수하게 제작된 ICMPv6 라우터 광고 패킷을 원격 Windows 컴퓨터에 보내야 합니다.

이 업데이트는 Windows TCP/IP 스택이 ICMPv6 라우터 광고 패킷을 처리하는 방법을 수정하여 취약점을 해결합니다.

▷ <McAfee Labs> CVE-2020-16898: “Bad Neighbor” (2020.10.13)

일명 Bad Neighbor 취약점이라고 불리우는 CVE-2020-16898 취약점이 실행될 경우 즉각적인 블루스크린(BSoD)가 발생하지만 PoC 코드가 공유되고 있으므로 차후 악의적인 사이버 공격에서는 Worm 방식으로 제작 가능하므로 반드시 패치를 하시기 바랍니다.

2. CVE-2020-16947 : Microsoft Outlook 원격 코드 실행 취약점

■ 영향을 받는 소프트웨어 버전 : Microsoft 365 Apps for Enterprise, Microsoft Outlook 2016, Microsoft Office 2019

Microsoft Outlook 소프트웨어가 메모리 내 객체를 적절하게 처리하지 못할 때 원격 코드 실행 취약점이 존재합니다. 이 취약점 악용에 성공한 공격자는 시스템 사용자 상태에서 임의의 코드를 실행할 수 있습니다. 만약 현재 사용자가 관리자 권한으로 로그온하였다면 공격자는 영향을 받는 시스템을 제어할 수 있습니다. 공격자는 프로그램 설치, 데이터 보기/변경/삭제하거나 전체 사용자 권한을 가진 새로운 계정을 생성할 수 있습니다. 시스템에서 더 낮은 사용자 권한을 갖도록 구성된 계정 사용자들은 관리자 권한으로 작업하는 사용자들보다 영향을 덜 받을 수 있습니다.

이 취약점을 악용하려면 사용자가 영향을 받는 Microsoft Outlook 소프트웨어 버전으로 특수하게 제작된 파일을 열어야합니다. 이메일 공격 시나리오에서는 공격자는 특수하게 제작된 파일을 사용자에게 보내서 사용자가 이 파일을 열도록 유도해야 합니다. 웹 기반 공격 시나리오에서는 공격자가 이 취약점을 악용하도록 설계된 특수하게 제작된 파일이 포함된 웹 사이트 (또는 사용자 제공 콘텐츠를 호스트하거나 허용하는 변조된 웹 사이트를 이용하여)를 호스팅할 수 있습니다. 공격자는 웹 사이트로 방문하도록 사용자를 강제할 방법은 없습니다. 대신 공격자는 전형적인 이메일 또는 인스턴트 메시지로 유인하는 방식으로 링크를 클릭하도록 사용자를 유도하여 특수하게 조작된 파일을 열도록 해야합니다.

이 보안 업데이트는 Outlook이 메모리 내 객체를 처리하는 방법을 수정하여 취약점을 해결합니다.

해당 취약점은 MS Outlook 메일 프로그램이 악성 메일을 수신한 상태에서 사용자가 단순히 메일을 오픈할 경우 미리 보기 창을 통해 코드 실행이 가능하므로 부가적으로 첨부 파일 실행이나 링크를 통한 파일 다운로드를 할 필요가 없습니다.

3. CVE-2020-9746 : Adobe Flash Player 코드 실행 취약점

■ 영향을 받는 Adobe Flash Player 버전

- Adobe Flash Player 32.0.0.433 버전 및 하위 버전 (Windows, macOS, Linux)

- Adobe Flash Player for Chrome 32.0.0.433 버전 및 하위 버전 (Windows, macOS, Linux, Chrome OS)

- Adobe Flash Player for MS Edge / Internet Explorer 11 32.0.0.387 버전 및 하위 버전 (Windows 8.1, Windows 10)

공격자가 NULL Pointer Dereference 취약점(CVE-2020-9746)을 악용하기 위해서는 TLS/SSL을 통해 전달되는 HTTP 응답에 악성 문자열을 추가해야 임의의 코드 실행이 가능합니다.

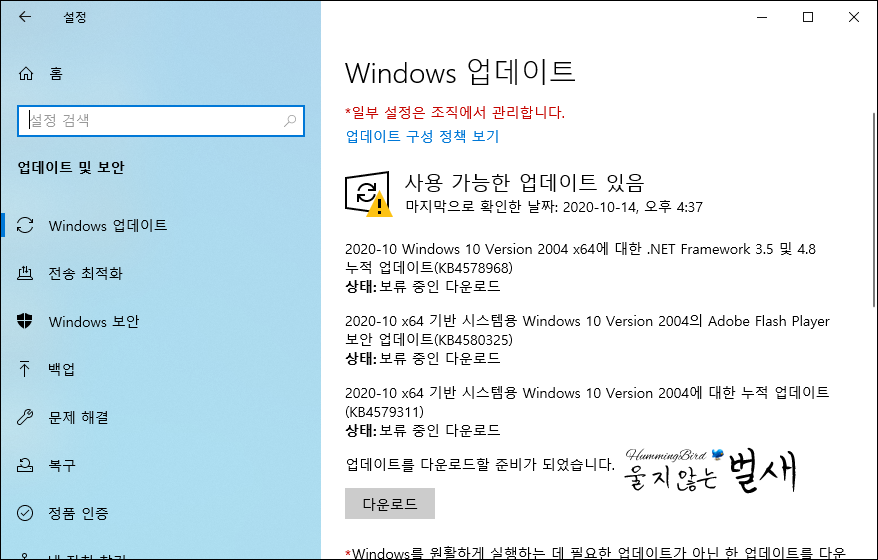

Windows 8.1, Windows 10 운영 체제는 Windows 업데이트 기능으로 배포되는 KB4580325 패치를 통해 Adobe Flash Player 32.0.0.445 버전으로 업데이트할 수 있습니다.

Windows 7, Windows 8.1, Windows 10 운영 체제용 Chrome, Firefox, MS Edge 웹 브라우저 사용자는 각 웹 브라우저를 최신 버전으로 업데이트하시면 Adobe Flash Player 32.0.0.445 버전으로 자동 패치가 적용됩니다.

마지막으로 Windows 7 운영 체제용 Internet Explorer 웹 브라우저는 Adobe Flash Player 설치 파일을 직접 다운로드하여 업데이트를 진행하시기 바랍니다.