랜섬웨어(Ransomware) 감염으로 인해 파일 암호화가 진행된 경우 언제 진행되었는지를 추정하는 방법에 대해서는 이전에 소개해 드렸습니다.

▷ 랜섬웨어(Ransomware) 감염 날짜를 유추하는 방법 (2021.2.2)

이번 시간에는 랜섬웨어 감염으로 인해 다른 PC 장치와 연결된 경우 어느 정도 영향을 줄 수 있는지에 대해 알아보도록 하겠습니다.

일반적으로 PC에서는 Windows 운영 체제가 설치된 C 드라이브와 외장 하드를 로컬 디스크(1번)라고 부르며, USB 드라이브와 같은 추가적인 이동식 드라이브(2번)가 연결되어 있을 수 있습니다.

그 외에도 NAS 또는 다른 PC 장치와 공유 폴더를 지정하여 네트워크 드라이브(3번)로 연결되어 파일을 주고 받을 수 있을 수 있습니다.

1. 랜섬웨어 감염 시 로컬 디스크와 USB 드라이브 내 파일

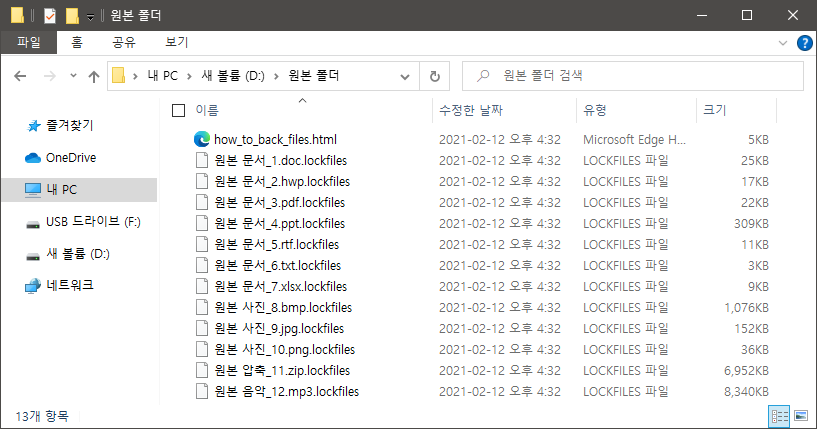

공격 목적으로 제작된 랜섬웨어 중 99% 이상은 Windows 운영 체제가 설치된 C 드라이브를 비롯한 다른 파티션 또는 외장 하드에 저장된 디스크 내 파일들은 암호화 처리합니다.

또한 랜섬웨어에 의해 파일 암호화가 진행되는 시점에서 USB 드라이브가 PC와 연결되어 있는 경우 USB 드라이브 내 파일에 대하여 암호화가 진행됩니다.

2. 네트워크 드라이브 내 파일

NAS 또는 파일 서버에 위치한 특정 공유 폴더에 대한 접근 권한을 얻어 SMB 방식으로 네트워크 드라이브로 연결된 경우 Windows 탐색기를 통해 연결 여부를 쉽게 확인할 수 있습니다.

랜섬웨어가 실행되어 파일 암호화가 진행될 경우 네트워크 드라이브로 연결(로그인 상태)을 체크하여 존재할 경우 해당 공유 폴더 내의 파일에 대한 암호화를 진행하게 되며, 일반적인 로컬 디스크 내 파일 암호화 속도와 비교하여 네트워크 속도 및 파일 크기에 따라 암호화 속도가 다소 느리게 진행되는 경향이 있습니다.

만약 공유기로 연결된 다수의 PC가 존재하며 특정 PC에서 랜섬웨어 감염 시 동일 네트워크 상에 다른 장치가 다수 존재한다고 하더라도 네트워크 드라이브를 통한 파일 공유(SMB) 연결이 이루어지지 않았다면 영향을 주지 않습니다.

또한 네트워크 드라이브로 연결된 상태에서 내부 파일이 랜섬웨어에 의해 암호화될 경우에는 공유 폴더 내 파일만 암호화 처리가 이루어지며 공유 폴더 외의 파일에는 영향을 줄 수 없습니다.

하지만 네트워크 드라이브로 연결되지 않았다고 하더라도 랜섬웨어에 다음과 같은 기능이 포함되어 있다면 영향을 줄 수 있습니다.

(a) SMB 보안 취약점(Exploit)을 통해 네트워크 스캔을 통해 보안 패치가 이루어지지 않은 장치가 존재할 경우 전파 가능성이 존재합니다. 2017년 5월에 전 세계적인 피해를 유발한 WannaCry 랜섬웨어는 SMB 취약점을 통한 전파 기능이 있었기에 보안 패치가 적용되지 않은 경우 Worm 방식으로 짧은 시간에 인터넷에 연결되어 있는 다수의 장치가 피해를 보게 되었습니다. 그러므로 항상 Windows 업데이트를 통해 제공하는 최신 보안 패치를 적용하는 것이 안전합니다.

(b) SMB 공유 폴더를 사용하면서 공유 폴더가 위치한 장치의 계정명과 비밀번호가 유추 가능하게 설정되어 있는 경우 일반 랜섬웨어는 사전에 저장하고 있는 계정명과 비밀번호로 무차별 대입(Brute-Force) 방식으로 접근을 시도할 수 있으며 연결이 끊어진 네트워크 드라이브 연결을 시도할 수 있습니다. 그러므로 파일 서버와 같은 공유 폴더를 운영할 경우 계정명과 비밀번호를 유추할 수 없는 값으로 설정해야 합니다.

3. 네트워크 드라이브(SMB) 내 파일 보호 방법

그렇다면 네트워크 드라이브(SMB)를 사용하면서 랜섬웨어 감염 시 피해를 최소화할 수 있는 방법은 없는지 알아보도록 하겠습니다.

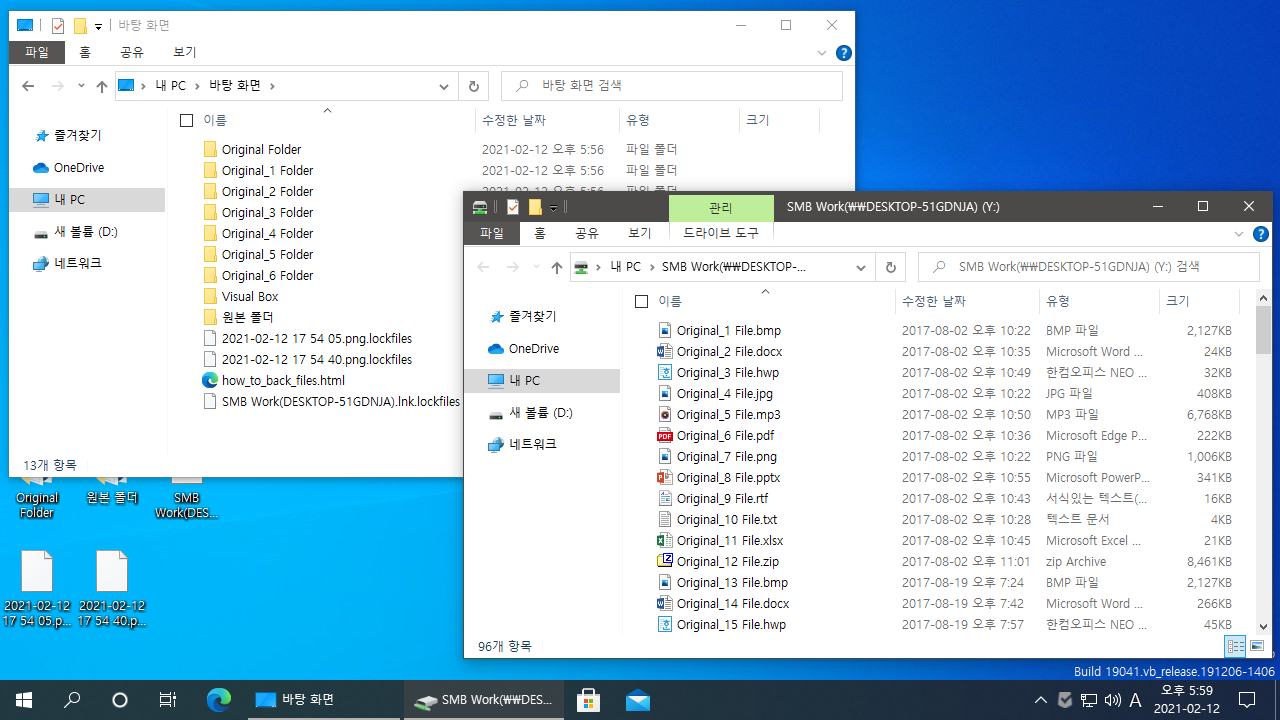

우선 바탕 화면에 바로 가기(.lnk) 만들기를 통해 네트워크 드라이브에 접근할 수 있도록 생성합니다. 참고로 바로 가기를 빠르게 생성하는 방법은 Windows 탐색기에서 표시하는 네트워크 드라이브를 바탕 화면으로 Drag & Drop 방식으로 생성하시면 되며, 대상 정보가 "\\컴퓨터 이름 또는 IP 주소\공유 폴더명" 패턴이어야 합니다.

이후 Windows 탐색기에 표시된 네트워크 드라이브를 연결 해제하여 표시되지 않도록 변경한 후 Windows 재부팅을 진행합니다.

재부팅된 상태에서 바탕 화면에 생성해둔 네트워크 드라이브 바로 가기를 클릭할 경우 자동으로 로그인 처리되어 공유 폴더에 접근 가능할 수 있습니다.

이런 환경에서 랜섬웨어 감염될 경우 바탕 화면에 생성해 둔 네트워크 드라이브 바로 가기 파일은 암호화 처리가 될 수 있는 것을 알 수 있습니다.

하지만 네트워크 드라이브 연결을 통해 확인을 해보면 공유 폴더 내 파일이 랜섬웨어의 영향을 받지 않고 암호화되지 않은 것을 볼 수 있습니다. 단, 네트워크 드라이브 접근 시에는 파일 암호화를 시도하는 랜섬웨어 악성 파일을 찾아서 삭제한 후 연결해야 합니다.

모든 랜섬웨어에 유효한지는 알 수 없지만 대다수의 랜섬웨어에는 매우 유효하게 네트워크 드라이브 내 파일을 보호할 수 있을 것으로 보입니다.

그러므로 사용하는 PC 장치에 NAS, 파일 서버와 같은 다른 저장 장치와 연결되어 있는 환경이라면 기본적으로 Windows 업데이트를 통해 SMB 취약점을 통한 랜섬웨어 피해를 당하지 않도록 최신 패치를 적용하시기 바라며, 공유 폴더를 Windows 탐색기에는 노출되지 않도록 바로 가기(.lnk) 방식으로 사용하는 것도 좋은 방법 중의 하나일 수 있습니다.