GandCrab 랜섬웨어(Ransomware)는 2018년 1월 하순경부터 2019년 6월까지 활동한 후 서비스를 종료하였으며 이후에는 현재까지도 활동하는 Sodinokibi 랜섬웨어로 이어지고 있습니다.

그런데 GandCrab 랜섬웨어 유포 방식 중 한국어로 작성된 메일에 첨부된 파일을 통한 감염 활동이 있었으며, 2019년 2월~6월까지 한국을 대상으로 유포 활동에 참여한 국내인이 최근 경찰청에 의해 검거되었다는 소식입니다.

▶ <보안뉴스> 경찰서·헌법재판소·한국은행 사칭 ‘갠드크랩’ 랜섬웨어 국내 유포자 검거 (2021.3.9)

당시 유포에 활용된 GandCrab 랜섬웨어 메일을 확인해보면 경찰청에서 발송한 것처럼 제작된 "온라인 명예훼손관련 출석 통지서"로 위장하여 첨부된 파일을 다운로드하여 실행하도록 유도하였습니다.

첨부된 압축 파일 안에는 MS Word 문서 파일 아이콘 모양으로 제작된 2중 파일 확장명으로 구성된 "명예훼손 고소장.doc.exe" 파일(SHA-1 : e827a0991c846e8189c02eb487186e115238131a - Microsoft : Trojan:Win32/Occamy.C)이 있으며, 사용자가 문서 파일로 착각하여 실행할 경우 .<5~10자리 Random 확장명> 형태로 암호화됩니다.

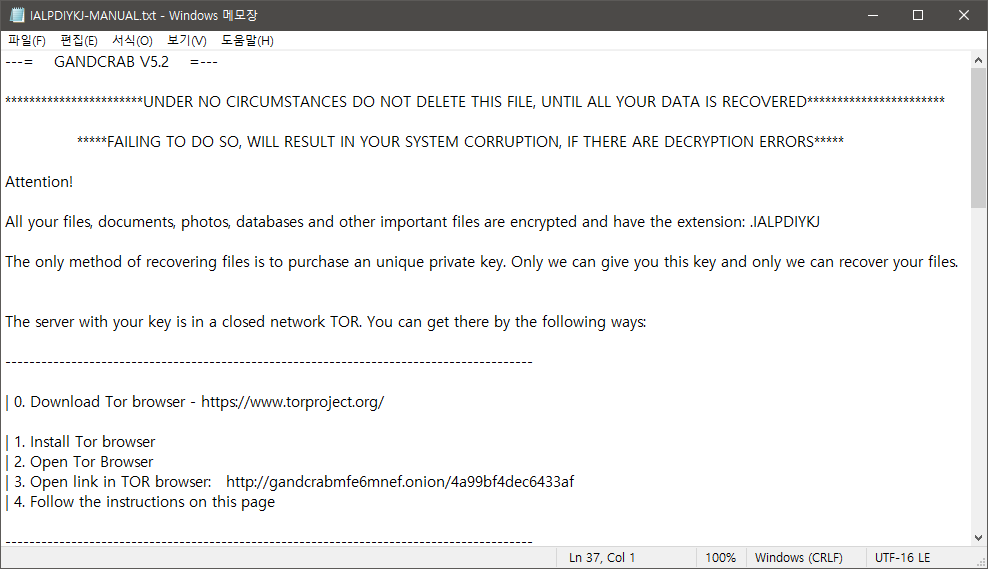

추가로 생성된 <암호화 확장명>-MANUAL.txt 메시지 파일에서는 Tor 웹 브라우저를 이용하여 특정 사이트로 접속을 유도하여 암호 화폐로 결제를 유도하였습니다.

▷ GandCrab 랜섬웨어 (v5.2) 무료 복구툴 : Bitdefender Removal Tool (2019.6.18)

활동이 종료된 GandCrab 랜섬웨어는 복구툴이 공개되어 복구가 가능하지만 당시 유포 활동에 가담한 범죄자는 최소 120명 이상을 감염시켜 1,200만원 상당의 범죄 수익금을 챙겼다고 합니다.

랜섬웨어는 개인이 운영하는 것이 아닌 서비스형 랜섬웨어(Ransomware as a Services, RaaS)로 진화하여 랜섬웨어 제작자와 파트너(유포, 운영, 자금 세탁 등)가 조직적 뭉쳐서 운영되며, 이번 사건와 같이 한국인을 대상으로한 감염을 위해 현지인이 조직에 참여하여 한국 인터넷 환경에 맞춘 메일 구성, 사이트 주소 생성 등을 한 것으로 보입니다.

최근의 경우에도 한국어로 작성된 이력서, 포트폴리오 등의 내용을 메일을 작성하여 유포 활동을 진행하고 있는 Carlos 랜섬웨어(= Makop 랜섬웨어)는 과거 VenusLocker 랜섬웨어를 운영한 북한(North Korea) 해커 조직이 지속적으로 한국 내 기업, 개인 사용자를 대상으로 유포하고 있으며, 랜섬웨어 외에도 정보 유출 악성코드 파일이 함께 포함되어 유포되고 있으므로 각별한 주의가 요구됩니다.

비록 검거에 상당한 시간이 걸리고 있지만 다크웹, 암호 화폐와 같은 익명 수단을 이용하더라도 수사 기관의 의지와 해외 각국의 사법 기관의 협조가 있다면 잡을 수 있다는 점을 알 수 있습니다.