2021년 12월 21일경부터 Magniber 랜섬웨어(Ransomware)의 새로운 유포 방식으로 Chrome, Microsoft Edge 웹 브라우저 사용자를 대상으로 웹 사이트 접속 중 .appx 또는 .msi 파일 확장명을 가진 실행 파일을 자동 다운로드하여 사용자로 하여금 실행을 유도하는 방식에 대해 블로그를 통해 소개한 적이 있었습니다.

▷ 긴급 업데이트(Critical Update) 파일로 위장한 Magniber 랜섬웨어 파일(.msi) 주의 (2022.3.5)

당시 Magniber 랜섬웨어가 설치 파일(.appx / .msi)을 이용하면서 일반적인 설치형 프로그램처럼 프로그램 목록에 자신을 등록하고 있었습니다.

■ .appx 설치 파일 사례 (2021년 12월 ~ 2022년 2월)

▷ <체크멀 블로그> 최신 웹 브라우저 업데이트 메시지 창을 통해 유포된 Magniber 랜섬웨어 (2022.1.8)

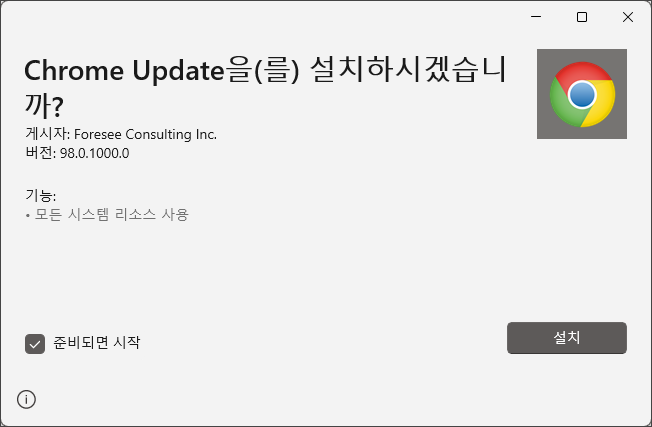

웹 사이트 접속 과정에서 최신 웹 브라우저 업데이트 안내를 통해 다운로드된 Upgrade_Chrome_98.0.1000.0.appx 설치 파일을 사용자가 실행할 경우 "Chrome Update을(를) 설치하시겠습니까?" 설치창을 통해 설치를 진행할 경우 Magniber 랜섬웨어가 동작하게 됩니다.

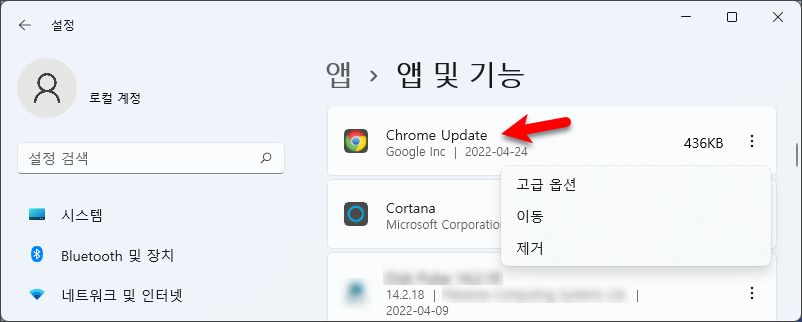

해당 감염 환경의 경우 "Chrome Update" 앱이 등록되어 있었으며, 사용자가 제거를 선택할 경우 Magniber 랜섬웨어 악성 파일들은 삭제가 이루어졌습니다.

이로 인하여 최초 다운로드한 .appx 악성 파일을 실행 후 더 이상 동작하지 않았으며 "Chrome Update" 또는 "Edge Update" 앱 제거 기능을 통해 삭제도 가능했었습니다.

■ .msi 설치 파일 사례 (2022년 2월 ~ 4월 중순)

▷ <체크멀 블로그> Windows Installer 패키지 파일(.msi)로 돌아온 Magniber 랜섬웨어 (2022.2.23)

.appx 설치 파일 유포 이후 Windows Installer 패키지 파일(.msi)로 변경하여 새롭게 유포가 진행되었으며, 다음과 같은 파일명을 주로 사용하였습니다.

Critical.Update.Win10.0-kb6073764.x64.msi

Critical.Update.Win10.0-kb78532307.msi

System.Upgrade.Win10.0-KB57293389.msi

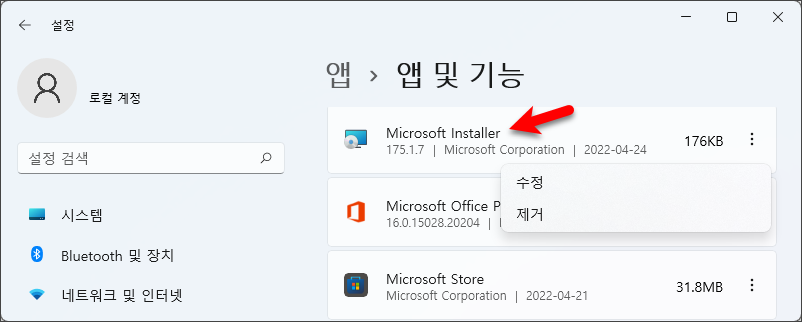

사이트 접속 중 자동 다운로드된 .msi 악성 파일을 사용자가 실행할 경우 "Microsoft Installer" 앱 이름으로 설치가 진행되면서 Magniber 랜섬웨어가 동작합니다.

1차적으로 Magniber 랜섬웨어 감염 이후 자동 다운로드된 .msi 파일을 찾아서 삭제하고 컴퓨터 포맷을 하지 않고 사용할 경우 "Microsoft Installer" 앱을 나중에 발견하여 수정 또는 제거를 진행할 경우 다음과 같은 동작이 이루어질 수 있습니다.

"Microsoft Installer" 앱 삭제 정보를 확인해보면 "HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Uninstall\{C25ACDCB-DEB1-4E03-B1AF-737874630FEE}" 레지스트리 값으로 표시하고 있으며, 수정 및 제거 시 "MsiExec.exe /I{C25ACDCB-DEB1-4E03-B1AF-737874630FEE}" 실행 코드값을 가지고 있습니다.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-21-2360724232-5874911-3673483744-1001\Products\BCDCA52C1BED30E41BFA37874736F0EE\InstallProperties

- LocalPackage = C:\Windows\Installer\36516.msi

해당 코드값을 기반으로 추가로 조사를 해보면 사용자가 "Microsoft Installer" 앱을 수정 또는 제거 시 "C:\Windows\Installer\36516.msi" 파일이 실행되도록 구성되어 있습니다.

"C:\Windows\Installer\36516.msi" 파일을 찾아서 확인해보면 자동 다운로드된 .msi 파일이 실행 시 Installer 폴더에 자신을 자가 복제하여 사용자가 차후에 "Microsoft Installer" 앱을 제거 시도할 경우 재실행할 목적으로 만든 것임을 알 수 있습니다.

■ Installer 악성앱 사례 (2022년 4월 중순 이후)

2022년 4월 23일경에 확인한 Win.Critical.Upgrade.ko-KR.KB38563984.msi 파일(SHA-1 : 80fcb957aadb5e8d8e747e796a30d44b97d87dd7)을 통해 변화가 있는지 살펴보도록 하겠습니다.

기존에 Magniber 랜섬웨어는 유효한 디지털 서명이 포함된 형태로 .msi 악성 파일을 제작하였으나 최근 유포 파일에서는 서명이 빠진 것을 알 수 있습니다.

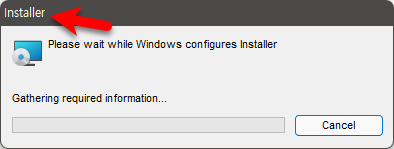

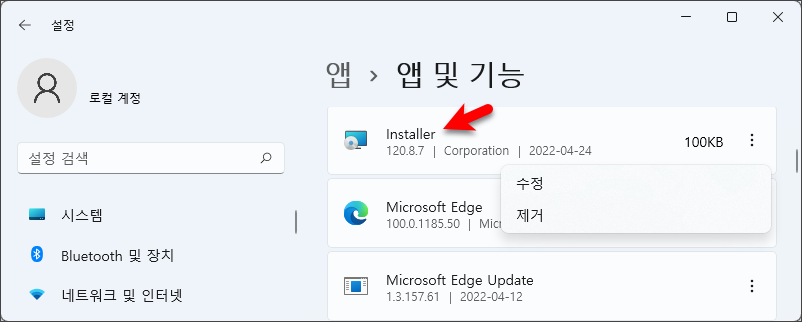

사용자가 웹 브라우저를 이용하여 사이트 접속 중 자동 다운로드된 .msi 파일을 실행할 경우 Installer 이름으로 설치가 진행되는 것을 알 수 있습니다.

Magniber 랜섬웨어는 감염 시간대에 따라 .<7~9자리 영문 소문자 Random 확장명>을 사용하고 있으며, 각 폴더마다 README.html 금전 요구 메시지 파일을 생성합니다.

최근에는 Installer 앱 이름으로 등록되어 있으며, 만약 사용자가 수정 또는 제거 메뉴를 통해 해당 앱을 제거하려고 할 경우 다음과 같은 정보를 통해 Magniber 랜섬웨어가 재실행될 수 있습니다.

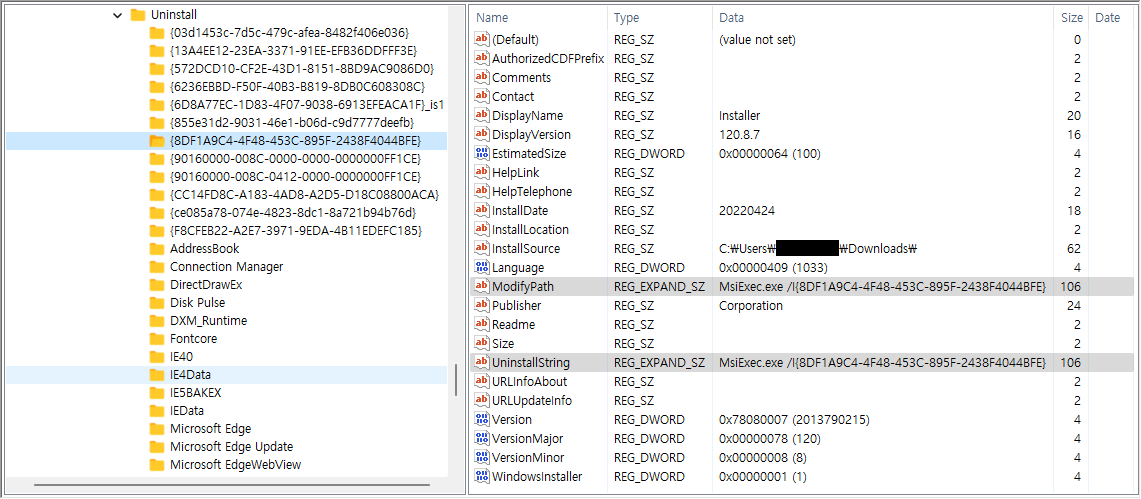

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Uninstall\{8DF1A9C4-4F48-453C-895F-2438F4044BFE}

- ModifyPath = MsiExec.exe /I{8DF1A9C4-4F48-453C-895F-2438F4044BFE}

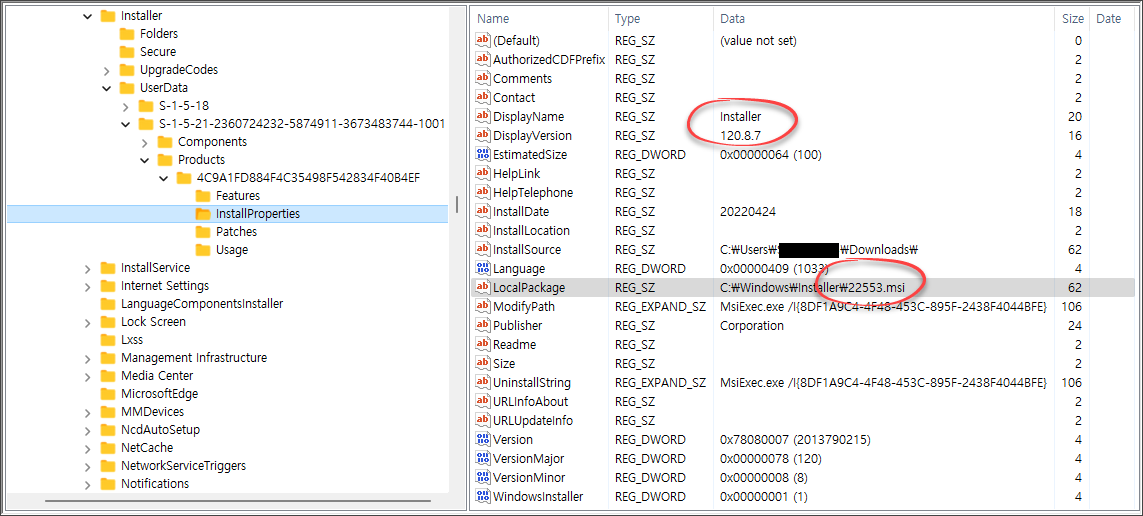

- UninstallString = MsiExec.exe /I{8DF1A9C4-4F48-453C-895F-2438F4044BFE}HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-21-2360724232-5874911-3673483744-1001\Products\4C9A1FD884F4C35498F542834F40B4EF\InstallProperties

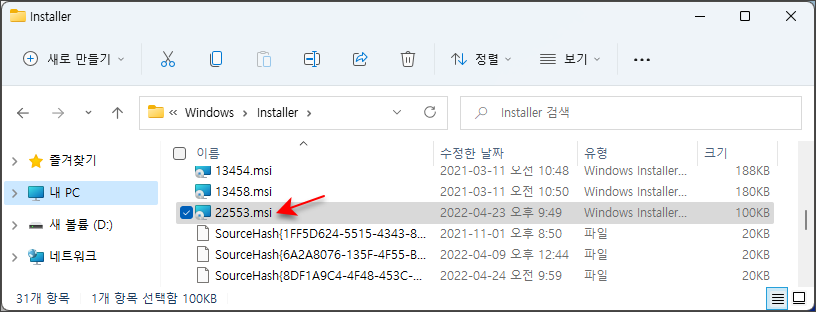

- LocalPackage = C:\Windows\Installer\22553.msiInstaller 앱은 최종적으로 "C:\Windows\Installer\22553.msi" 파일을 실행하도록 구성되어 있는 것을 확인할 수 있습니다.

참고로 "C:\Windows\Installer" 폴더 자체는 시스템(S) + 숨김(H) 폴더 속성값을 가지고 있으므로, Windows 탐색기에서 확인하기 위해서는 "보호된 운영 체제 파일 숨기기(권장)" 체크 박스를 해제해야 합니다.

확인한 "C:\Windows\Installer\22553.msi" 악성 파일은 최초 다운로더 폴더에 자동 다운로드된 Magniber 랜섬웨어 악성 파일(.msi)이 설치 과정에서 자가 복제하여 저장됩니다.

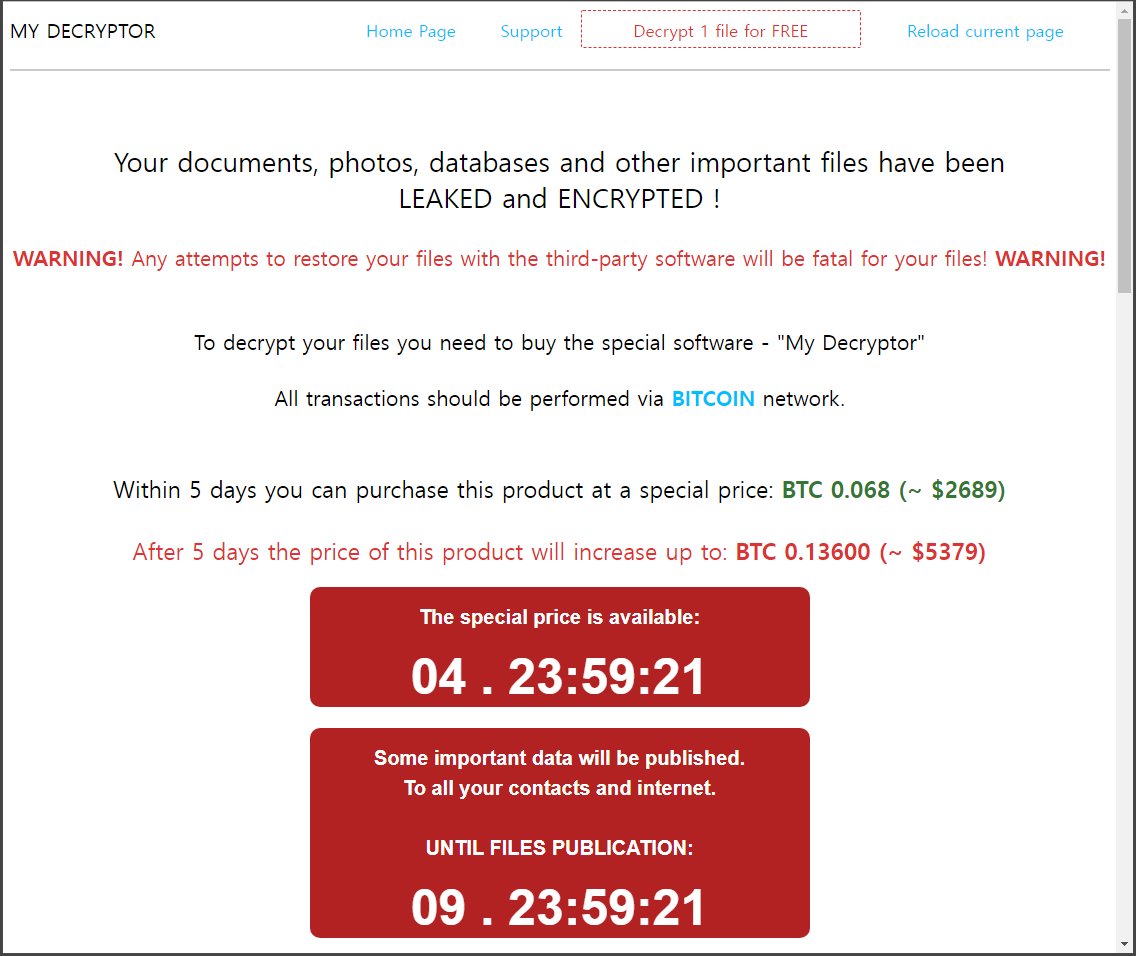

또 하나의 흥미로운 점은 Magniber 랜섬웨어 감염 시 연결되는 결제 안내 페이지에서 제시하는 가격 외에 감염자 PC로부터 수집된 일부 중요 데이터를 정해진 기간 안네 돈을 지불하지 않을 경우 인터넷에 공개한다는 협박 정보가 포함되어 있다는 점입니다.

단지 현재 Magniber 랜섬웨어는 정보 유출 기능은 포함되지 않은 것으로 보이므로 일종의 추가적인 협박 정보로 보이지만, Stop 랜섬웨어처럼 추가적인 정보 유출 악성코드를 다운로드하여 외부로 전송하는 기능이 있는 랜섬웨어도 존재하므로 차후 Magniber 랜섬웨어의 변화를 살펴볼 필요가 있어 보입니다.

결론적으로 Magniber 랜섬웨어 감염이 이루어진 경우 앱 삭제 과정에서 재감염 위험이 높으므로 되도록이면 컴퓨터 포맷을 하는 것이 안전해 보이며, 만약 포맷이 어려운 경우에는 설치된 안티바이러스 백신 프로그램을 이용하여 정밀 검사를 진행하여 "C:\Windows\Installer" 폴더 내에 숨어있는 Magniber 랜섬웨어 악성 파일을 추가로 제거하시기 바랍니다.