728x90

반응형

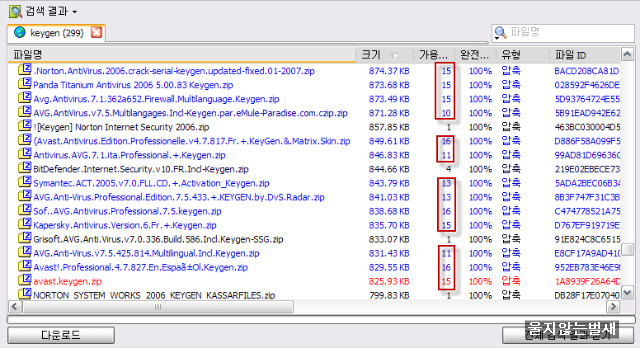

최근 P2P - 당나귀, eMule 등 - 매체를 통하여 Trojan-Downloader.Win32.Bagle 류 변종이 유포되는 것이 확인이 되었습니다.

P2P를 통한 유포는 과거부터 악성코드 유포의 단골 코스였기 때문에 특별히 색다른 점은 없지만, 최근의 유포 형태에 대한 살펴볼 필요가 있기에 간략하게 보겠습니다.

이 중에서도 사용자 입장에서 가용 소스의 수치가 높다는 것은 다운로드시 빠른 속도와 짧은 시간을 의미하므로 해당 검색에 노출된 파일을 우선적으로 다운로드하려는 심리가 강합니다.

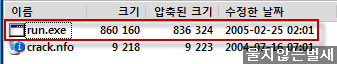

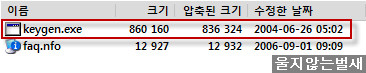

불법 소프트웨어를 설치하면서 키젠(Keygen), 크랙(Crack) 등을 이용할 경우 손쉽게 접할 수 있는 P2P의 장점과 배포력을 감안하여 Trojan-Downloader.Win32.Bagle 변종을 유포하는 사람 또는 감염된 컴퓨터를 통해 검색에서 위와 같이 풍부한 소스를 제공하는 척하여 많은 다운로드를 유발하고 있는 것으로 보입니다.

실제 Kaspersky 업데이트 진단 목록(Trojan-Downloader.Win32.Bagle 변종)을 살펴보면 해당 변종이 매일 꾸준하게 출현하고 있는 것을 확인할 수 있습니다.

해당 파일에 감염될 경우 특정 서버들을 연결하면서 컴퓨터 시스템이 느려지거나 추가적인 악성코드 및 사용자 정보를 외부로 유출하는 등의 역할을 하는 것으로 알려져 있습니다.

자신은 특정 소프트웨어 등록을 위해 실행을 하지만 사용자 몰래 설치된 이런 악성코드는 잠재적으로 소프트웨어 사용이 아닌 파괴로 연결이 됩니다.

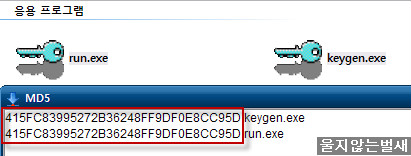

위의 샘플에 대한 진단 결과는 다음과 같습니다.

P2P 프로그램을 사용하는 자체가 일부 보안 제품에서는 유해 가능 프로그램으로 분류하여 진단을 하는 경우가 종종 있습니다. 개인적으로 이런 류의 프로그램은 보안상 악의적인 파일을 이용하게 되는 통로 역할을 하므로 자제를 해야겠습니다.

하지만 일부 네티즌의 질문처럼 프로그램 자체를 설치한다고 컴퓨터 감염으로 이어지는 것은 아닙니다. 단지 프로그램 설치로 인하여 기본값으로 정해진 특정 폴더가 공유가 되어 개인적인 정보가 외부로 유출되거나 음악 파일(mp3), 영화 파일(avi, wmv 등)을 다운로드 하는 과정에서 악의적으로 조작된 파일로 인해 사용자 몰래 감염되는 경우가 많으므로 위험성이 높아진다는 점이 핵심인 것 같습니다.

특히 위와 같은 배포 방식이 몇 일동안 관찰한 결과 동일한 검색어에서 매일 새로운 변종이 출현하는 것을 보건데 유포자는 지능적으로 이런 유포 경로를 잘 활용하고 있다고 볼 수 있습니다.

P2P를 통한 유포는 과거부터 악성코드 유포의 단골 코스였기 때문에 특별히 색다른 점은 없지만, 최근의 유포 형태에 대한 살펴볼 필요가 있기에 간략하게 보겠습니다.

이 중에서도 사용자 입장에서 가용 소스의 수치가 높다는 것은 다운로드시 빠른 속도와 짧은 시간을 의미하므로 해당 검색에 노출된 파일을 우선적으로 다운로드하려는 심리가 강합니다.

불법 소프트웨어를 설치하면서 키젠(Keygen), 크랙(Crack) 등을 이용할 경우 손쉽게 접할 수 있는 P2P의 장점과 배포력을 감안하여 Trojan-Downloader.Win32.Bagle 변종을 유포하는 사람 또는 감염된 컴퓨터를 통해 검색에서 위와 같이 풍부한 소스를 제공하는 척하여 많은 다운로드를 유발하고 있는 것으로 보입니다.

실제 Kaspersky 업데이트 진단 목록(Trojan-Downloader.Win32.Bagle 변종)을 살펴보면 해당 변종이 매일 꾸준하게 출현하고 있는 것을 확인할 수 있습니다.

해당 파일에 감염될 경우 특정 서버들을 연결하면서 컴퓨터 시스템이 느려지거나 추가적인 악성코드 및 사용자 정보를 외부로 유출하는 등의 역할을 하는 것으로 알려져 있습니다.

자신은 특정 소프트웨어 등록을 위해 실행을 하지만 사용자 몰래 설치된 이런 악성코드는 잠재적으로 소프트웨어 사용이 아닌 파괴로 연결이 됩니다.

위의 샘플에 대한 진단 결과는 다음과 같습니다.

| Antivirus | Version | Last Update | Result |

| a-squared | 4.0.0.93 | 2009.01.29 | - |

| AhnLab-V3 | 5.0.0.2 | 2009.01.29 | - |

| AntiVir | 7.9.0.60 | 2009.01.29 | TR/Dldr.Bagle.amy |

| Authentium | 5.1.0.4 | 2009.01.28 | - |

| Avast | 4.8.1281.0 | 2009.01.28 | - |

| AVG | 8.0.0.229 | 2009.01.29 | Win32/Themida |

| BitDefender | 7.2 | 2009.01.29 | - |

| CAT-QuickHeal | 10.00 | 2009.01.29 | (Suspicious) - DNAScan |

| ClamAV | 0.94.1 | 2009.01.29 | - |

| Comodo | 952 | 2009.01.29 | - |

| DrWeb | 4.44.0.09170 | 2009.01.29 | Trojan.Packed.650 |

| eSafe | 7.0.17.0 | 2009.01.28 | - |

| eTrust-Vet | 31.6.6334 | 2009.01.29 | - |

| F-Prot | 4.4.4.56 | 2009.01.28 | - |

| F-Secure | 8.0.14470.0 | 2009.01.29 | Trojan-Downloader.Win32.Bagle.amy |

| Fortinet | 3.117.0.0 | 2009.01.29 | PossibleThreat |

| GData | 19 | 2009.01.29 | - |

| Ikarus | T3.1.1.45.0 | 2009.01.29 | - |

| K7AntiVirus | 7.10.608 | 2009.01.28 | - |

| Kaspersky | 7.0.0.125 | 2009.01.29 | Trojan-Downloader.Win32.Bagle.amy |

| McAfee | 5509 | 2009.01.28 | New Malware.jn |

| McAfee+Artemis | 5509 | 2009.01.28 | New Malware.jn |

| Microsoft | 1.4205 | 2009.01.29 | Trojan:Win32/Meredrop |

| NOD32 | 3810 | 2009.01.29 | - |

| Norman | 6.00.02 | 2009.01.29 | - |

| nProtect | 2009.1.8.0 | 2009.01.29 | - |

| Panda | 9.5.1.2 | 2009.01.29 | - |

| PCTools | 4.4.2.0 | 2009.01.29 | - |

| Prevx1 | V2 | 2009.01.29 | Cloaked Malware |

| Rising | 21.13.42.00 | 2009.01.23 | - |

| SecureWeb-Gateway | 6.7.6 | 2009.01.29 | Trojan.Dldr.Bagle.amy |

| Sophos | 4.38.0 | 2009.01.29 | W32/Sality-AM |

| Sunbelt | 3.2.1835.2 | 2009.01.16 | - |

| Symantec | 10 | 2009.01.29 | - |

| TheHacker | 6.3.1.5.231 | 2009.01.29 | W32/Behav-Heuristic-064 |

| TrendMicro | 8.700.0.1004 | 2009.01.29 | - |

| VBA32 | 3.12.8.11 | 2009.01.29 | - |

| ViRobot | 2009.1.29.1580 | 2009.01.29 | Spyware.Bagle.Do.860160 |

| VirusBuster | 4.5.11.0 | 2009.01.28 | - |

| Additional information | |||

| File size: 860160 bytes | |||

| MD5...: 415fc83995272b36248ff9df0e8cc95d | |||

| SHA1..: cd3e02ec2b39470aea96be6f1eb1b55c3dfea5f1 | |||

[파일 생성]

%Documents and Settings%\Administrator\Application Data\drivers\winupgro.exe

- %Documents and Settings%\Administrator\Application Data\drivers\srosa2.sys

- %Documents and Settings%\Administrator\Application Data\drivers\wfsintwq.sys

[레지스트리 생성]

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- %Documents and Settings%\Administrator\Application Data\drivers\winupgro.exe

- 특정 레지스트리 정보 수집 및 특정 서버로 패킷을 보내는 동작

- 특정 호스트 연결 및 특정 사이트로부터 다운로드 동작

%Documents and Settings%\Administrator\Application Data\drivers\winupgro.exe

- %Documents and Settings%\Administrator\Application Data\drivers\srosa2.sys

- %Documents and Settings%\Administrator\Application Data\drivers\wfsintwq.sys

[레지스트리 생성]

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- %Documents and Settings%\Administrator\Application Data\drivers\winupgro.exe

- 특정 레지스트리 정보 수집 및 특정 서버로 패킷을 보내는 동작

- 특정 호스트 연결 및 특정 사이트로부터 다운로드 동작

P2P 프로그램을 사용하는 자체가 일부 보안 제품에서는 유해 가능 프로그램으로 분류하여 진단을 하는 경우가 종종 있습니다. 개인적으로 이런 류의 프로그램은 보안상 악의적인 파일을 이용하게 되는 통로 역할을 하므로 자제를 해야겠습니다.

하지만 일부 네티즌의 질문처럼 프로그램 자체를 설치한다고 컴퓨터 감염으로 이어지는 것은 아닙니다. 단지 프로그램 설치로 인하여 기본값으로 정해진 특정 폴더가 공유가 되어 개인적인 정보가 외부로 유출되거나 음악 파일(mp3), 영화 파일(avi, wmv 등)을 다운로드 하는 과정에서 악의적으로 조작된 파일로 인해 사용자 몰래 감염되는 경우가 많으므로 위험성이 높아진다는 점이 핵심인 것 같습니다.

특히 위와 같은 배포 방식이 몇 일동안 관찰한 결과 동일한 검색어에서 매일 새로운 변종이 출현하는 것을 보건데 유포자는 지능적으로 이런 유포 경로를 잘 활용하고 있다고 볼 수 있습니다.

728x90

반응형