2012년 초 국내에서 무료 버전으로 제공되던 오픈캡쳐(OpenCapture) 프로그램을 판매하여 기업을 대상으로 저작권 침해 소송까지 번진 일이 있었습니다.

▷ 오픈캡쳐(OpenCapture) 7.0 버전과 라이센스 변경 (2012.2.2)

▷ <중앙일보> 컴퓨터 화면 '오픈 캡쳐' 복제권 침해 소송…업체 최종 패소 (2017.11.23)

그 후에 해당 프로그램은 소문없이 서비스를 종료하여 현재 제작사 홈 페이지는 사라진 것으로 보입니다.

하지만 여전히 블로그 등을 통해 OpenCapture 프로그램의 설치 파일은 쉽게 다운로드할 수 있는데, 해당 프로그램을 설치하는 과정에서 특정 조건에 부합할 경우 Magnitude Exploit Kit을 통한 Magniber 랜섬웨어(Ransomware) 또는 RIG Exploit Kit을 통한 다른 랜섬웨어 감염이 발생할 수 있는 위험이 존재합니다.

▷ 한국을 표적으로 한 Magniber 랜섬웨어(README.txt / READ_ME.txt) 복구툴 정보 (2018.4.2)

우선 Magniber 랜섬웨어에 대해 간단하게 살펴보면 2017년 10월경부터 한국어(Korean) 운영 체제에서만 감염되도록 유포가 진행되기 시작하였으며, 현재는 동아시아권으로 확대되어 유포가 진행되고 있습니다.

거의 3년 동안 한결같이 Magnitude Exploit Kit을 이용하여 Windows 7 운영 체제 사용자에게만 피해를 주고 있는 Magniber 랜섬웨어는 2018년 3월경 안랩(AhnLab)에 의해 복구툴이 잠시 나왔었지만 현재는 돈을 지불하지 않는다면 복구가 불가능한 상태입니다.

OpenCapture 프로그램 설치를 진행할 경우 설치 완료 시점에서 자동으로 제작사 홈 페이지로 연결되는 동작이 포함되어 있습니다.

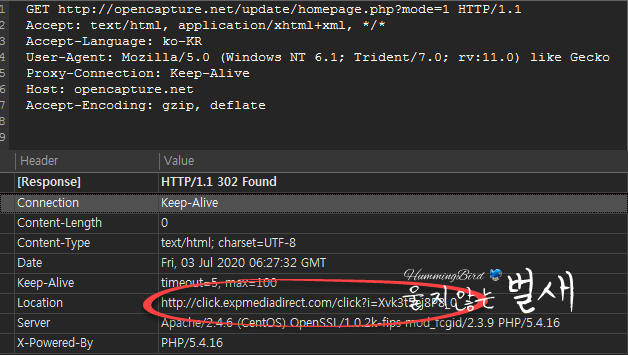

그런데 제작사 홈 페이지는 현재 존재하지 않지만, 해당 제작사 URL 값으로 접속할 경우 다른 웹 페이지로 연결되는 동작이 포함되어 있습니다.

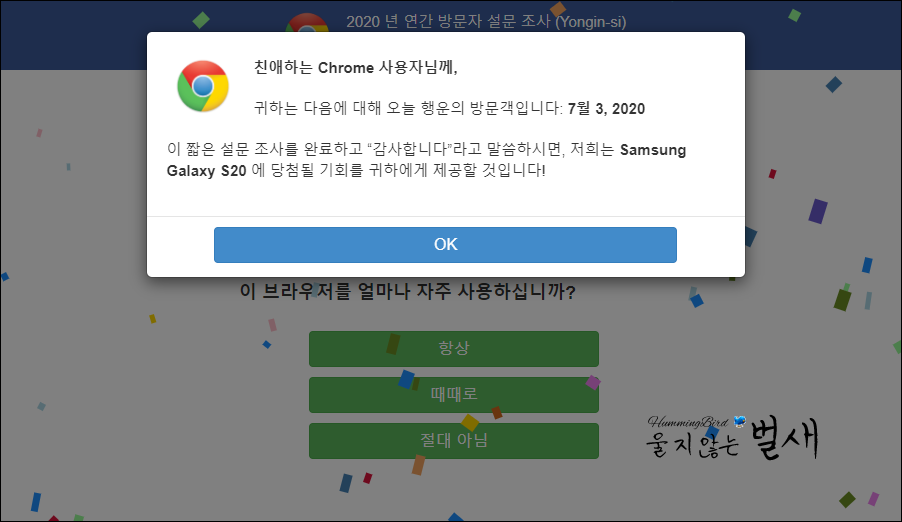

이 연결되는 동작은 Internet Explorer 웹 브라우저인 경우 보안 패치 여부와 따라 감염 여부가 결정될 수 있으며, 만약 기본 웹 브라우저가 Chrome 등 다른 웹 브라우저인 경우에는 다음과 같은 광고 페이지로 자동 연결 처리됩니다.

그렇다면 어떤 조건에서 OpenCapture 프로그램 설치 중 Magniber 랜섬웨어에 자동 감염될 수 있는지 살펴보도록 하겠습니다.

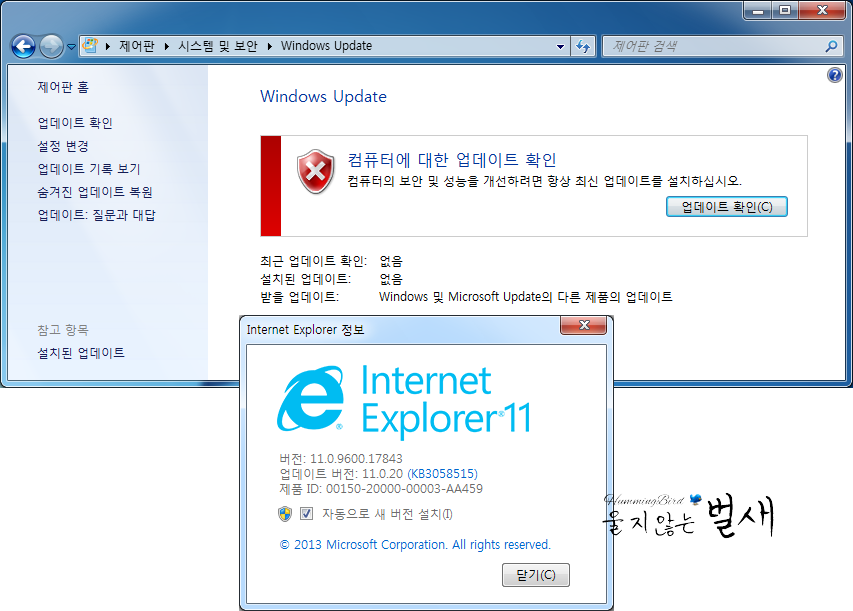

Windows 7 운영 체제는 2020년 1월 정기 보안 업데이트를 마지막으로 더 이상의 보안 패치를 제공하지 않고 있으며, 현재 Magnitude Exploit Kit을 통해 유포되는 Magniber 랜섬웨어는 CVE-2019-1367 취약점(스크립트 엔진 메모리 손상 취약점)을 이용하고 있습니다.

즉, 2019년 10월 MS 보안 업데이트가 적용되지 않은 Internet Explorer 웹 브라우저를 기본 웹 브라우저로 설정하고 사용하고 있는 사용자가 OpenCapture 프로그램 설치 중 제작사 홈 페이지 연결이 이루어질 경우 자동으로 감염될 수 있습니다.

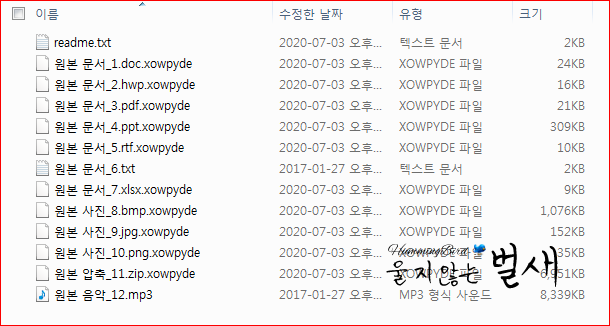

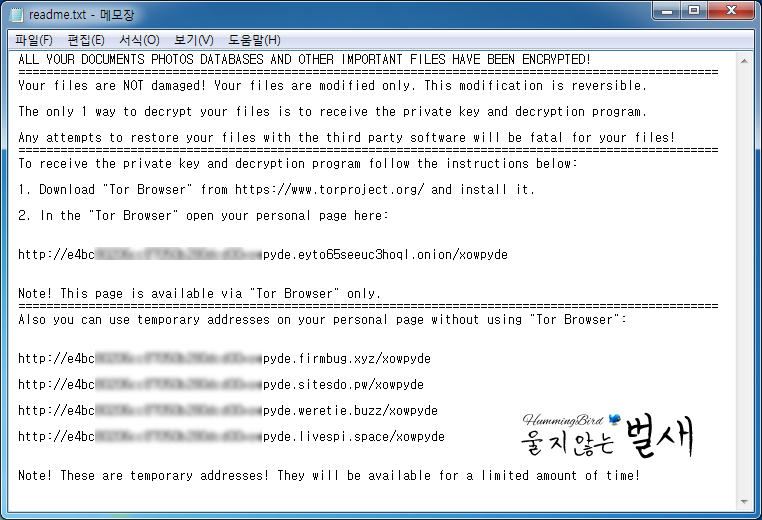

Magniber 랜섬웨어에 의해 암호화된 파일들은 .<7~9자리 Random 영문 소문자 확장명> 형태로 변경되며, 암호화 대상 폴더마다 readme.txt 금전 요구 메시지 파일이 생성됩니다.

생성된 메시지 파일에서는 Tor 웹 브라우저를 이용하여 특정 주소로 접속하도록 안내하고 있습니다.

연결된 페이지에서는 5일 이내에 $2547 수준의 비트코인(Bitcoin) 결제를 안내하고 있으며, 해당 기간이 경과할 경우 2배로 가격이 인상된다고 경고하고 있습니다.

Magniber 랜섬웨어의 무서운 점은 일반적인 랜섬웨어 감염 방식과는 다르게 Fileless 방식을 통해 감염된 PC에 악성 파일을 생성하지 않고 실행 중인 다수의 정상 프로세스에 코드를 추가하여 파일 암호화를 진행하는 방식입니다.

즉, 파일을 암호화하는 행위를 Windows 시스템 파일 또는 PC에 설치되어 있는 정상적인 프로그램 파일이 암호화를 진행하므로 보안 제품에서는 차단이 매우 어려우며, 일부 파일에 대한 탐지를 하더라도 다른 다수의 프로세스가 동시다발적으로 암호화를 함께 진행하여 사실상 차단을 제대로하는 솔루션은 AppCheck 안티랜섬웨어 정도입니다.

Magniber 랜섬웨어에 잘 감염되는 사례로는 드라마 다시보기와 같은 스트리밍 영상을 제공하는 각종 광고가 다수 노출되는 웹 서비스를 이용할 경우이며, 이번 사례와 같이 소프트웨어 설치 과정에서 웹 사이트 연결이 이루어지면서 발생하는 경우는 특수한 경우입니다.

그렇다면 Windows 7 운영 체제를 포기하지 못하고 계속 사용을 하시려면 Magniber 랜섬웨어 감염으로부터 어떻게 예방을 할 수 있을 것인지 살펴보겠습니다.

▷ <체크멀 블로그> Magniber 랜섬웨어 감염 원인과 보안 패치의 중요성 (2018.11.16)

(1) Windows 업데이트를 기능을 통해 2020년 1월까지 제공되는 보안 패치는 반드시 모두 설치하시기 바랍니다.

(2) 웹 사이트 접속 시 Internet Explorer 웹 브라우저 대신 Microsoft Edge, Chrome, Firefox 웹 브라우저를 사용하시기 바랍니다.

▷ Windows 7 환경을 지원하는 Microsoft Edge 웹 브라우저 배포 소식 (2020.6.24)

특히 최근 Windows 업데이트 기능을 통해 Windows 7 환경에서도 Microsoft Edge 웹 브라우저를 사용할 수 있도록 지원하고 있습니다.

(3) 취약점(Exploit)을 이용한 랜섬웨어를 비롯한 악성코드 자동 감염을 사전 예방하기 위해서는 Malwarebytes Anti-Exploit 도구를 백신 프로그램과 함께 사용하시는 걸 추천합니다.

참고로 Malwarebytes Anti-Exploit 도구는 원래 유료 제품이었지만 무료로 사용할 수 있도록 제공하고 있습니다. 단, 베타(Beta) 버전입니다.

(4) 앞에서도 언급하였지만 Magniber 랜섬웨어 유포 외에 재접속을 시도할 경우에는 RIG Exploit Kit 동작을 통해 또 다른 랜섬웨어(Sodinokibi, Avaddon 등) 자동 감염이 발생할 수 있으므로 AppCheck 안티랜섬웨어를 백신 프로그램과 함께 사용하시면 더욱 안전하게 시스템을 보호할 수 있습니다.

마지막으로 Magniber 랜섬웨어는 2017년경부터 현재까지 한국 인터넷 사용자들이 꾸준하게 감염 피해를 당하고 파일 복구를 위해 돈을 지불한 덕분에 한 우물만 파면서 변함없이 공격을 지속하고 있으므로 한 번 공격을 당한 경우에는 미련을 갖지말고 Windows 10 운영 체제로 전환하여 Magniber 랜섬웨어로부터 해방되시기 바랍니다.